Chaque jour, des millions de messages transitent par la messagerie PIX, un outil devenu indispensable dans l’administration, l’éducation et les échanges professionnels. Mais derrière cette façade apparent simple se cache un protocole de réception qui assure la fiabilité et la sécurité des courriers électroniques reçus. Alors que les entreprises comme La Poste, Chronopost ou DHL innovent dans la livraison physique, la messagerie PIX, elle, se perfectionne dans la gestion virtuelle des flux d’informations.

Dans un contexte où la mobilité numérique prend une place centrale, comprendre ces mécanismes est devenu primordial. En effet, le protocole réception courrier PIX forme le socle technique permettant aux utilisateurs de consulter et gérer leurs messages avec fluidité et sérénité, qu’ils soient en poste administratif, enseignant, ou apprenant. La maîtrise de ces standards va bien au-delà d’une simple intuition : c’est une compétence essentielle dans la maîtrise du numérique à l’ère de la transformation digitale.

De la synchronisation automatique des mails, à la gestion multisupports, en passant par la garantie d’un chiffrement sécurisé, chaque étape est orchestrée pour éviter pertes, erreurs ou intrusions. En s’appuyant sur des protocoles éprouvés comme IMAP, POP3 et SMTP, PIX offre une expérience optimisée, intégrant également une couche de conformité stricte aux normes européennes telles que le RGPD. C’est ce mariage de technologie robuste et de réglementations avancées qui explique la résilience de la messagerie PIX face aux nombreux défis du numérique.

Enfin, dans ce panorama, l’intégration et l’interopérabilité avec des services logistiques majeurs — des géants comme UPS, TNT, Colissimo, ou encore Mondial Relay et Relais Colis dans le transport de colis — démontrent à quel point l’efficacité des protocoles s’étend aussi à l’optimisation des communications à grande échelle. Ces collaborations digitales permettent, par exemple, un suivi précis et une notification rapide des livraisons, un aspect désormais incontournable.

Les fondamentaux du protocole réception courrier PIX : comprendre IMAP et POP en détail

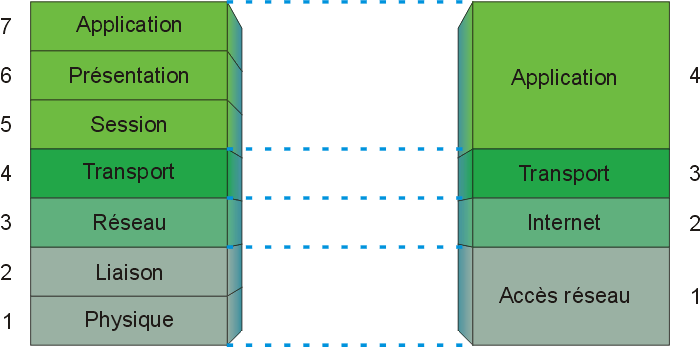

Le fonctionnement du protocole réception courrier PIX repose principalement sur deux standards : IMAP (Internet Message Access Protocol) et POP (Post Office Protocol). Ces deux protocoles, bien que destinés à la même fonction – la réception des courriers électroniques – présentent des approches différentes et des implications distinctes pour les utilisateurs.

IMAP : la synchronisation en temps réel pour une flexibilité optimale

IMAP s’impose comme le protocole de réception privilégié par PIX, spécialement conçu pour les environnements où la mobilité et l’accès multi-appareils sont cruciaux. Avec IMAP, les messages restent stockés sur le serveur, permettant ainsi une consultation en temps réel depuis plusieurs terminaux. Cela signifie qu’un enseignant ou un agent administratif peut commencer à lire un message sur son ordinateur au bureau, puis poursuivre sur un smartphone lors d’un déplacement, sans perdre la continuité ou les modifications effectuées.

Les avantages d’IMAP dans la gestion quotidienne des courriers PIX sont nombreux :

- Synchronisation automatique : toutes les actions (lecture, suppression, classement) sont répercutées sur le serveur, assurant une cohérence parfaite.

- Accès constant : même en cas de défaillance ou changement d’appareil, les messages restent accessibles sans besoin de sauvegarde locale.

- Sauvegarde centralisée : la conservation sur serveur permet un archivage sécurisé, essentiel à la préservation de documents officiels ou certificats.

Dans un cadre où PIX est utilisé pour la certification, l’enseignement ou la gestion administrative, cette souplesse technique s’avère indispensable. Les enjeux liés à la pérennité des données et à la conformité sont ainsi mieux maîtrisés.

POP : un protocole ancien, mais toujours présent dans certains cas

Le protocole POP, dans sa version POP3, adopte un fonctionnement plus traditionnel. Lorsqu’un message est reçu, il est téléchargé localement sur l’appareil, puis en règle générale supprimé du serveur. Cette méthode convient mieux à des usages où l’accès Internet est intermittent ou limité, ce qui correspondait à une époque antérieure.

Les points forts de POP dans le contexte PIX restent :

- Archivage local : sauvegarde des messages directement sur la machine, permettant la consultation même sans connexion.

- Simplicité d’utilisation : compatible avec les anciens clients de messagerie, POP se révèle encore fonctionnel dans certains environnements restreints.

- Réduction de la charge serveur : moins d’impact sur l’espace serveur puisque les messages sont supprimés après téléchargement.

Néanmoins, sa nature unidimensionnelle empêche une gestion flexible multisupports, ce qui explique pourquoi PIX recommande majoritairement IMAP, tout en gardant une compatibilité POP pour certaines configurations spécifiques au sein des administrations ou établissements plus anciens.

| Aspect | IMAP (recommandé pour PIX) | POP3 (moins courant) |

|---|---|---|

| Mode de stockage | Messages conservés sur serveur | Messages téléchargés localement et effacés du serveur |

| Accès multi-appareils | Oui, synchronisé en temps réel | Non, limité à un seul appareil |

| Consultation hors ligne | Possible, mais nécessite un accès préalable | Oui, après téléchargement |

| Gestion du classement | Centralisée sur serveur | Localisée à l’appareil |

| Sécurité | Chiffrement TLS possible | Chiffrement possible mais moins souvent utilisé |

Ce tableau récapitule clairement pourquoi la messagerie PIX, dans un souci de sécurité et d’efficacité, favorise l’usage d’IMAP. L’ancienne génération POP subsiste toutefois pour répondre à des besoins très ciblés, notamment dans certaines configurations traditionnelles ou en accès distant dégradé.

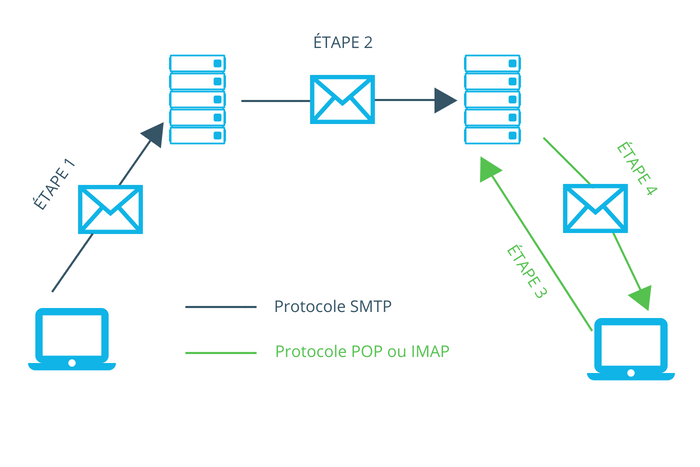

SMTP, le moteur d’envoi incontournable dans le protocole réception courrier PIX

Alors que IMAP et POP se concentrent sur la réception des messages, un autre protocole est indispensable dans ce cycle : SMTP (Simple Mail Transfer Protocol). Ce standard est responsable de l’envoi des courriels, assurant leur acheminement vers les destinataires avec rapidité et fiabilité.

Le rôle clé du protocole SMTP dans la messagerie PIX

Dans la chaîne de transmission du courrier électronique via PIX, SMTP établit une connexion entre le client utilisateur, les serveurs intermédiaires, puis le serveur final destinataire. Ce protocole veille à manipuler avec rigueur les données émises, en garantissant :

- Authentification sécurisée : pour éviter les envois frauduleux ou usurpations, chaque expéditeur est validé via ses identifiants.

- Chiffrement des messages avec TLS (Transport Layer Security), renforçant la confidentialité durant le transfert.

- Contrôle et filtrage des entêtes et contenus afin de minimiser les risques de spam ou de courriers malveillants.

La robustesse de SMTP dans PIX s’appuie également sur des pratiques éprouvées par des acteurs majeurs, au même titre que La Poste ou FedEx dans le transport physique : la rigueur dans la chaîne logistique numérique est cruciale.

Collaboration entre SMTP, IMAP et POP : un équilibre technique au cœur de PIX

Le protocole réception courrier PIX illustre parfaitement la coexistence dynamique entre ses composantes :

- SMTP gère la sortie des messages, assurant la distribution fiable aux serveurs cibles.

- IMAP et POP prennent en charge la réception, offrant des choix adaptés aux profils utilisateurs et infrastructures.

- Collaboration indispensable pour garantir une expérience de messagerie fluide, sans perte ni retard.

Sans ce triptyque , PIX ne pourrait répondre à ses exigences en termes de mobilité, sécurité et fiabilité. C’est une architecture pensée pour s’adapter aux réalités du numérique contemporain, tout en respectant des standards internationaux, ce qui facilite par ailleurs la compatibilité avec d’autres services, que ce soit dans la distribution effective de colis avec UPS, TNT, ou Colissimo, ou dans le suivi d’envoi via Geodis ou Mondial Relay.

| Protocole | Fonction principale | Avantages |

|---|---|---|

| SMTP | Envoi des courriels | Authentification, chiffrement, filtrage anti-spam |

| IMAP | Réception et consultation en ligne | Synchronisation multi-appareils, conservation sur serveur |

| POP | Réception et téléchargement local | Accès hors ligne, archivage local |

Sécurité et fiabilité dans le protocole réception courrier PIX : les bonnes pratiques à adopter

La sécurité constitue un pilier fondamental dans la gestion des courriers électroniques PIX. Dans un contexte où chaque envoi peut contenir des informations sensibles, la messagerie s’aligne sur des normes strictes pour protéger les utilisateurs contre les cybermenaces.

Technologies de chiffrement et authentification renforcée

Le protocole réception courrier PIX s’appuie sur le chiffrement TLS pour sécuriser les échanges entre clients et serveurs. Ce protocole empêche toute interception ou modification des messages en transit, garantissant la confidentialité des données. Par ailleurs, une authentification à plusieurs facteurs est souvent mise en place, protégeant à la fois l’accès au compte utilisateur et les opérations sensibles telles que l’envoi ou la modification des paramètres de messagerie.

Fiabilité et continuité de service dans PIX

Grâce à l’utilisation d’IMAP, la messagerie permet la reprise de la synchronisation en cas de coupure réseau. Ainsi, le risque de perte des messages est grandement réduit. La mise en place de serveurs redondants répartis sur plusieurs centres de données assure par ailleurs une disponibilité permanente même en cas de panne locale. Ce dispositif est tellement robuste que même dans des contextes pressants comme la gestion administrative ou scolaire, la messagerie reste opérationnelle.

Conseils pratiques pour optimiser son protocole réception courrier PIX

- Vérifier régulièrement les paramètres de synchronisation dans son client de messagerie (notamment en cas d’ajout ou changement d’appareil).

- Privilégier les connexions sécurisées comme HTTPS ou utiliser un VPN lors de connexions en réseaux publics.

- Effectuer les mises à jour constantes des applications et systèmes afin de bénéficier des derniers correctifs en matière de sécurité.

- Limiter les connexions simultanées à partir d’appareils non sécurisés.

- Activer les alertes et notifications en cas d’activités inhabituelles sur le compte PIX.

| Bonnes pratiques | Objectifs | Bénéfices |

|---|---|---|

| Chiffrement TLS | Protection contre interception | Confidentialité garantie |

| Authentification forte | Limiter les accès non autorisés | Réduction des risques d’intrusion |

| Mise à jour régulière | Combler les failles de sécurité | Renforcement de la robustesse |

| Connexion sécurisée | Prévenir les attaques réseau | Protection dans les réseaux publics |

| Surveillance des activités | Détecter les anomalies | Réactivité en cas de menace |

Le suivi rigoureux de ces recommandations assure une exploitation sûre et efficace du protocole réception courrier PIX. Cette vigilance est un élément indispensable au bon fonctionnement de la plateforme et répond aux enjeux actuels de cybersécurité, tout comme les entreprises de transport comme FedEx ou Geodis assurent la traçabilité irréprochable des colis qu’elles traitent.

Les étapes clés d’un protocole de réception courrier PIX adapté aux institutions

Dans le cadre des administrations et établissements scolaires, le protocole réception courrier PIX s’articule autour d’une série d’étapes méthodiques pour garantir une gestion optimale des courriers entrants. Ces phases sont essentielles, tant pour assurer la conformité que pour optimiser la réactivité des utilisateurs.

1. Collecte et tri initial du courrier électronique

Le premier palier consiste à rassembler toutes les correspondances dans la messagerie PIX, puis à effectuer un tri automatique ou manuel selon leur destinataire, leur objet et leur priorité. Des filtres peuvent être configurés pour isoler les messages sensibles ou importants.

2. Ouverture et vérification sécuritaire des messages

Après tri, l’ouverture sécurisée est impérative. Le protocole réception courrier PIX intègre un système d’analyse antivirus et antispam pour déceler toute menace potentielle dès la réception du mail.

3. Classement et archivage numérique conforme RGPD

Une fois validés, les messages sont classés dans des dossiers numériques sécurisés, garantissant leur conservation sur le long terme selon des modalités conformes à la réglementation européenne en vigueur (RGPD). Cette étape est cruciale pour préserver l’intégrité des données et en faciliter la consultation ultérieure.

4. Distribution auprès des services ou personnes concernées

Enfin, le protocole prévoit une répartition claire des courriers selon les responsabilités internes, assurant que chaque message parvienne au bon destinataire dans les meilleurs délais. Cette organisation réduit les délais de traitement et favorise une communication fluide au sein des structures.

- Ce protocole DIMENSIONNE les ressources pour gérer le volume croissant de messages dans un cadre sécurisé.

- Il se conforme aux exigences des normes comme ISO 27001 pour la sécurité informatique.

- Il facilite la remontée d’incidents en cas de courrier douteux, grâce à une traçabilité complète.

| Étape | Action principale | Objectifs |

|---|---|---|

| Collecte & tri initial | Rassembler et catégoriser les courriers | Organisation optimisée du flux |

| Ouverture et vérification | Scanner antivirus & antispam | Détection et neutralisation des risques |

| Archivage conforme RGPD | Classement sécurisé des messages | Garantir la pérennité et conformité |

| Distribution interne | Répartition selon responsabilités | Fluidité et rapidité de traitement |

Ce protocole standardisé est d’autant plus essentiel que le volume des échanges numériques, aidé par des solutions comme La Poste numérique ou les solutions logistiques telles que Chronopost, TNT, ou Relais Colis, augmente sans cesse. Une bonne gestion du protocole réception courrier PIX devient une clé de performance pour toute organisation moderne.

FAQ sur le protocole de réception des courriers PIX

- Quelles différences principales entre IMAP et POP dans PIX ? IMAP offre une synchronisation en temps réel multi-appareils et conserve les messages sur serveur, tandis que POP télécharge les messages localement et les supprime du serveur, limitant l’accès multisupport.

- Le protocole SMTP est-il sécurisé dans PIX ? Oui, il utilise l’authentification renforcée et le chiffrement TLS pour protéger l’envoi des messages contre les interceptions et usurpations.

- Comment PIX assure-t-il la conformité au RGPD ? En classant les messages dans des archives sécurisées avec des accès contrôlés et un traitement des données respectant les normes européennes.

- Quels sont les risques en cas de mauvaise configuration des protocoles ? Pertes de messages, mauvaises synchronisations, retards, et risques renforcés d’intrusions ou classification erronée en spam.

- Quelles sont les bonnes pratiques pour optimiser la réception des courriels PIX ? Veiller à la configuration correcte, utiliser des connexions sécurisées, mettre à jour les applications, et activer la surveillance des activités suspectes.